O mundo parece ter ficado “cripto louco”. As moedas digitais como Bitcoin, Monero, Ethereum e Dogecoin estão por toda a internet. O valor crescente dessas moedas promete lucros enormes para os investidores (ou melhor, caso invistam antes da queda no preço das moedas). E as “fortunas” formadas pela mineração de criptomoedas têm aspectos semelhantes a...

Como os criminosos podem invadir sua conta no WhatsApp

É cada vez mais comum recebermos mensagens de contatos avisando que tiveram o seu WhatsApp clonado. Isso pode ser um transtorno grande pois pode colocar os seus dados e de amigos em risco. Neste post gostaria de explicar como estes ataques funcionam e como evitá-los. A instalação do WhatsApp requer código de verificação de seis...

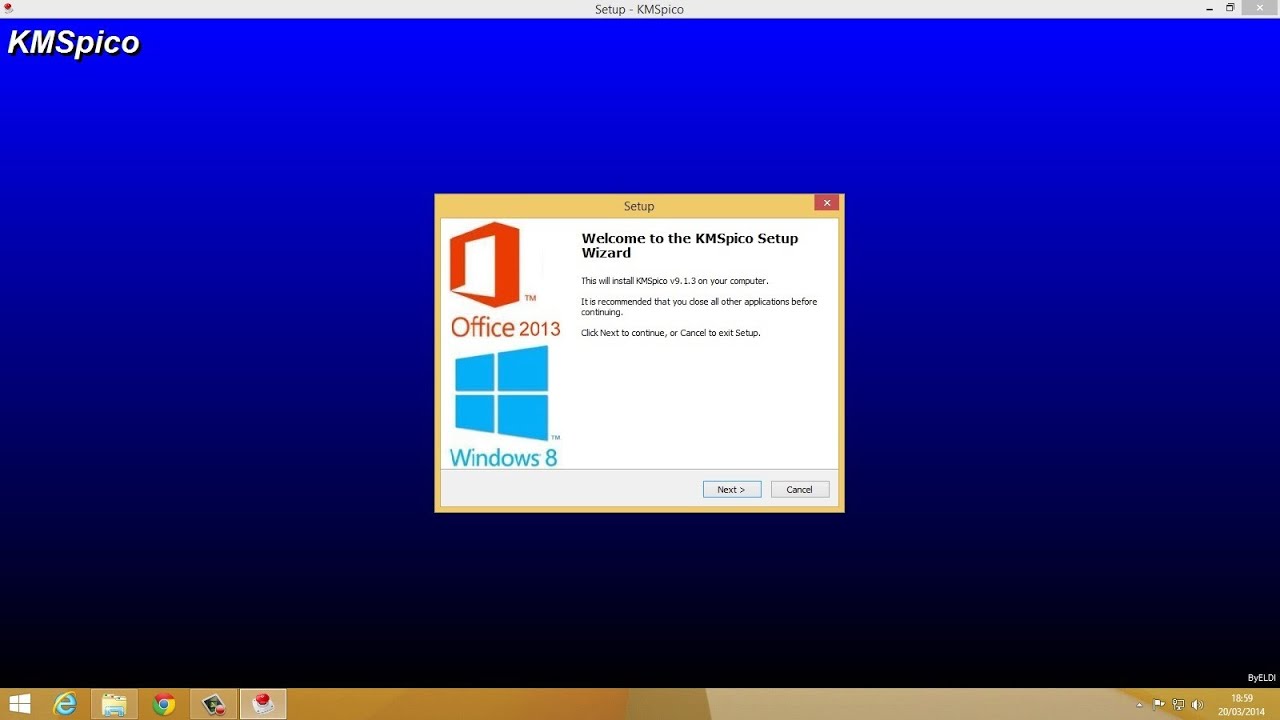

Instaladores maliciosos do KMSPico podem roubar seus dados e suas criptomoedas

Criminosos estão distribuindo instaladores KMSpico alterados para infectar dispositivos Windows com malware que rouba dados e também carteiras de criptomoedas. Essa atividade foi identificada por pesquisadores da Red Canary, que alertam que piratear software para economizar nos custos de licenciamento não vale o risco. KMSPico é um popular ativador de produto do Microsoft Windows e...

Recomendações para Vulnerabilidade na biblioteca Log4j

Em virtude da gravidade do caso e da urgência para tratamento e mitigação das vulnerabilidades de execução remota de código (RCE) identificadas na biblioteca de registro Apache Java Log4j (CVE-2021-44228 e CVE-2021-45046), indicamos a leitura das seguintes recomendações: https://www.gov.br/ctir/pt-br/assuntos/alertas-e-recomendacoes/recomendacoes/2021/recomendacao-12-2021 https://www.gov.br/ctir/pt-br/assuntos/alertas-e-recomendacoes/recomendacoes/2021/recomendacao-13-2021 Em complemento, reforçamos a necessidade imediata da identificação de todos os sistemas que...

Avaliação de Riscos para a LGPD

A LGPD – Lei Geral de Proteção de Dados, foi sancionada em agosto de 2018, entrou em vigor em agosto de 2020, e em Agosto de 2021 começaram a suas sanções. A LGPD tem como principal finalidade garantir a transparência no “tratamento” de dados pessoais ou dados pessoais sensíveis (de pessoas físicas). O Tratamento é...

Bypass no antivirus com um WINRAR RANSOMWARE

Na última semana a empresa de segurança Sophos detectou um Ransomware até então inédito no mercado. Trata-se do Memento, uma software malicioso que é capaz de burlar mecanismos tradicionais de segurança pois utiliza uma abordagem que normalmente não é usada para fins nocivos. O Memento começa agindo como um malware comum, invadindo sistemas e roubando arquivos. Depois ele...

RANSOMWARE: Como responder de maneira eficiente a um incidente de sequestro de dados

Os ataques de Ransomware colocaram a equipe de TI e os profissionais de Segurança da Informação diante de um grande desafio. Empresas de todos os tamanhos e dos mais variados cenários tem sido atacadas e embora a melhor estratégia seja tomar medidas para evitar que ataques de Ransomware aconteçam, a realidade é que, não há...

DLP: Dicas de implantação

Há alguns anos atrás o noticiário The Economist afirmou que os dados são o novo Petróleo e cada dia mais este argumento tem ganhado força com a pandemia. Dados tem alto valor nas mãos corretas ou erradas (dependendo do ponto de vista). Dados são vendidos por altos valores no mercado negro e os vazamentos são notícia todos...

A Inspeção Profunda de Pacotes (DPI) e a Criptografia

Em todos os lugares que você olha, o uso da criptografia está aumentando: na Internet, em nuvens públicas e privadas, nas empresas e em dispositivos pessoais. Um dos impulsionadores dessa tendência é a demanda global por melhor proteção da privacidade pessoal na Internet. É uma demanda que disparou na sequência das revelações de Edward Snowden sobre as...

LGPD: Os cuidados que o RH precisa tomar

A Lei Geral da Proteção de Dados (LGPD), veio para modificar drasticamente a relação entre usuários e detentores de dados. A área de recursos humanos não fica de fora dessa brincadeira, afinal é uma das poucas que lida com dados pessoais sensíveis, para executar seu trabalho e gerenciar toda a jornada do colaborador desde sua contratação...